Qu'est-ce qu'un Test d'Intrusion IoT ?

Les tests d’intrusion IoT sont un type d’évaluation conçu pour identifier et corriger les vulnérabilités qui pourraient être exploitées dans les appareils intelligents et produits IoT en reproduisant les mêmes techniques que celles utilisées par les pirates pour s’infiltrer dans vos appareils. Compte tenu de leur adoption rapide dans tous les secteurs d’activité, de nombreuses entreprises sont confrontées à de nouvelles vulnérabilités critiques liées aux utilisations spécifiques de ces appareils qui sont pour la plupart inconnues.

Pourquoi Effectuer un Test d'Intrusion de vos Appareils IoT Intelligents ?

En effectuant des test d’intrusion IoT, les organisations peuvent obtenir des informations précieuses sur le niveau de sécurité de leurs appareils intelligents, qu’il s’agisse de produits commerciaux, grand public ou industriels, garantissant ainsi la sécurité et la confidentialité de vos utilisateurs. Voici ce que vous obtiendrez après avoir effectué un projet avec notre équipe :

Validez les contrôles de sécurité existants

Un test d’intrusion évaluera l’efficacité de vos mesures de sécurité actuelles, en vous aidant à comprendre si elles sont suffisantes pour protéger vos dispositifs médicaux contre les menaces potentielles et en améliorant votre capacité à prévenir les attaques.

Testez la résilience de vos appareils contre les attaques ciblées

En simulant des attaques ciblées de manière sûre et contrôlée, nos services de test d’intrusion garantissent que vos appareils intelligents peuvent résister aux menaces du monde réel et aident à développer des mesures supplémentaires pour prévenir les violations potentielles, vous donnant ainsi l’assurance que vos utilisateurs sont en sécurité.

Déterminez l'impact potentiel d'une attaque sur vos produits IoT

Notre équipe d’experts analysera les résultats potentiels d’une violation réussie de vos appareils IoT pour chaque vulnérabilité et risque de sécurité susceptible d’être exploité par des pirates dans un scénario réel, ce qui vous permettra de hiérarchiser les efforts de remédiation et d’allouer efficacement les ressources.

Identifiez et corrigez toutes les vulnérabilités existantes

Notre équipe identifiera toutes les vulnérabilités existantes et les risques de sécurité au sein de vos appareils intelligents et de leur infrastructure sous-jacente, ce qui vous permettra de résoudre systématiquement ces problèmes, de renforcer votre posture de sécurité globale et de réduire votre exposition globale aux risques.

Améliorez la sécurité de vos appareils IoT

En découvrant et en corrigeant les vulnérabilités, nos services de test d’intrusion vous aideront à renforcer la sécurité de vos produits IoT, en les protégeant contre les violations potentielles qui pourraient entraîner la fuite de données sensibles ou la prise de contrôle de l’appareil.

Quand Faut-il Effectuer un Test d'Intrusion d'un Appareil IoT ?

Des test d’intrusion IoT doivent être menés régulièrement pour identifier et traiter les vulnérabilités nouvelles et se tenir au courant des dernières techniques de piratage.

- Annuellement dans le cadre d'une stratégie de sécurité proactive

- Après des modifications ou des mises à jour importantes de l'appareil, de l'application mobile ou du système

- Avant de déployer un nouveau système ou une nouvelle application sur l'internet

- Dans le cadre d'exigences réglementaires ou de conformité

- À la suite d'une fuite de données ou d'un incident de sécurité

- En réponse à une nouvelle menace de sécurité ciblant les dispositifs IoT

Nos Services de Test d'Intrusion IoT

Nos experts ont une connaissance approfondie des risques de sécurité associés à l’utilisation et à la configuration des dispositifs IOT dans divers contextes spécifiques à chaque type de dispositif. Nos tests d’intrusion d’appareils intelligents incluent les applications mobiles IoT, API hébergés sur le cloud les protocoles de communication, ainsi que des systèmes intégrés et les microprogrammes.

Test d'Intrusion des Systèmes Intégrés

Testez la sécurité de vos systèmes intégrés.

Test d'Intrusion

d'Applications Mobiles IoT

Testez la sécurité de votre application mobile IoT.

Test d'Intrusion d'API

Réseau

Testez la sécurité de vos API hébergées dans le nuage

Test d'Intrusion de Systèmes de Communications

Testez la sécurité de vos systèmes de communication.

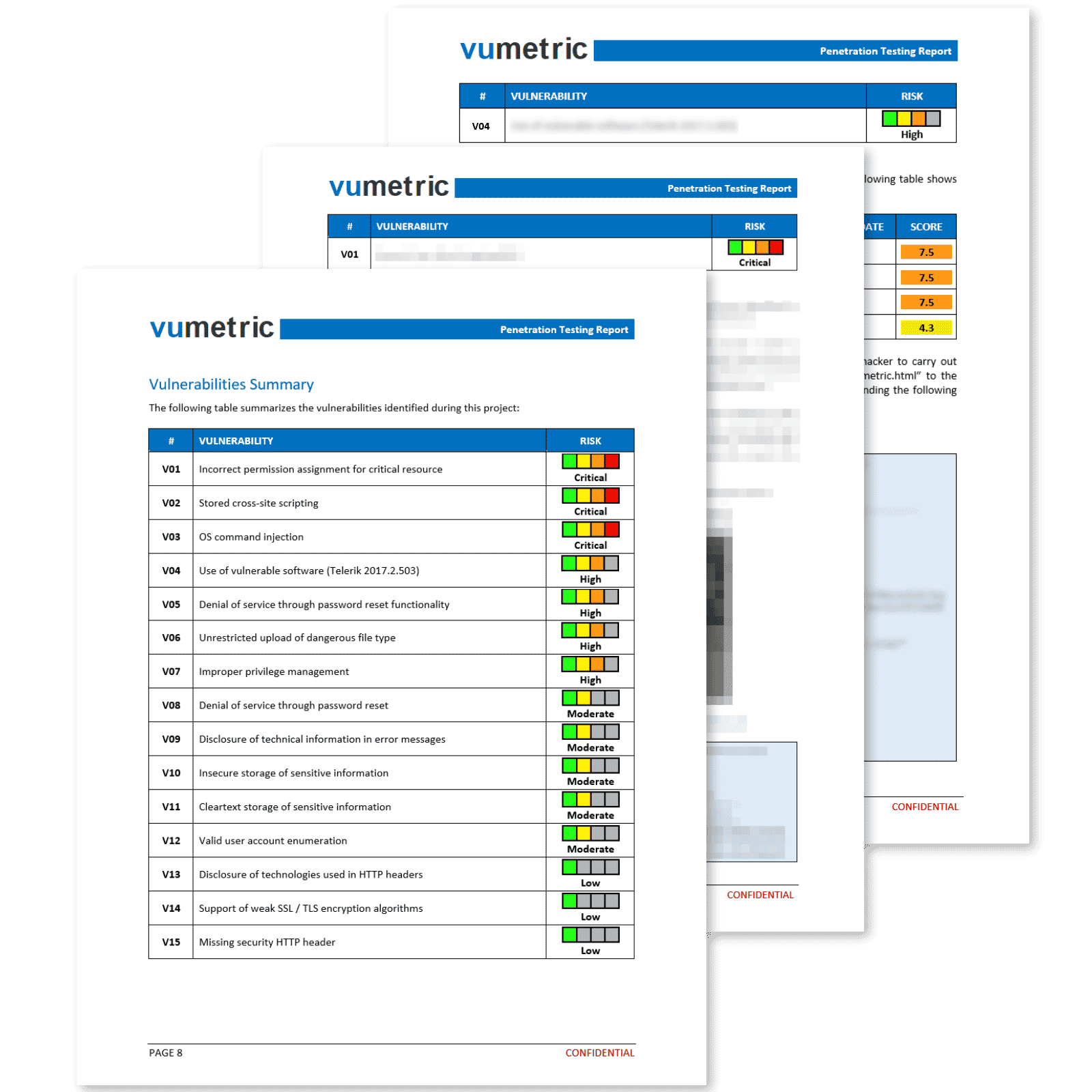

Vulnérabilités et Risques de Sécurité Identifiés Fréquemment

Notre méthodologie couvre une surface d’attaque étendue, identifiant les vulnérabilités propres à vos appareils, ainsi que les risques de sécurité IoT les plus importants :

Services et configurations de réseau non sécurisés

Risque de sécurité lorsque des services réseau mal configurés ou des protocoles non sécurisés exposent les appareils IoT à des attaques potentielles, permettant un accès non autorisé, l’interception de données ou l’interruption de services.

Utilisation de composants non sécurisés ou obsolètes

Une vulnérabilité dans laquelle l’utilisation de composants matériels ou logiciels dépréciés, non sécurisés ou obsolètes dans l’appareil IoT l’expose à des vulnérabilités et à des exploits connus, augmentant ainsi le risque de cyberattaques.

Protection insuffisante de la vie privée

Un risque de sécurité lorsque des mesures de protection de la vie privée inadéquates, telles qu’un faible cryptage des données ou un traitement inapproprié des données, exposent les informations sensibles de l’utilisateur à un accès non autorisé, ce qui peut conduire à des violations de données ou de la vie privée.

Transfert et stockage de données non sécurisés

Une vulnérabilité où les données transmises entre les appareils IoT, les réseaux ou les services cloud ne sont pas correctement protégées ou cryptées, ce qui permet aux attaquants d’intercepter, de manipuler ou de voler des informations sensibles.

Interfaces inadéquates entre les écosystèmes

Vulnérabilité dans laquelle des interfaces mal implémentées dans l’écosystème de l’IoT, telles que les applications web, les API, les services en nuage ou les applications mobiles, peuvent être exploitées par des attaquants pour obtenir un accès non autorisé ou compromettre l’intégrité et la confidentialité des données.

Absence de mécanismes de mise à jour sécurisés

Un risque de sécurité lorsque les appareils IoT ne disposent pas de mécanismes de mise à jour appropriés, ce qui les rend vulnérables aux logiciels obsolètes, aux failles de sécurité non corrigées ou aux mises à jour malveillantes de microprogrammes introduites par des attaquants.

Méthodologie

Top 10 IoT de l'OWASP

Nos services de test d’intrusion IoT intègrent le Top 10 des vulnérabilités de la norme OWASP pour identifier les failles de sécurité propres à chaque appareil intelligent. Nos tests sont axés sur les services de communication et de réseau, le traitement des données et les configurations de sécurité afin de maximiser les risques de sécurité IoT identifiés.

- Mots de passe faibles

- Services réseaux non sécurisés

- Interfaces de l'écosystème non sécurisées

- Absence de mécanisme de mise à jour sécurisé

- Utilisation de composants non sécurisés

- Protection insuffisante de la vie privée

- Transfert et stockage de données non sécurisés

- Manque de gestion des appareils

- Paramètres par défaut non sécurisés

- Absence de durcissement physique

Besoin d'Améliorer Votre Cybersécurité ?

Améliorez la Sécurité de vos Appareils IoT

Vumetric est l’un des fournisseurs ayant la plus grande expérience en matière de tests de sécurité des dispositifs IoT de toutes sortes :

Soins de santé et

dispositifs médicaux

Systèmes de sécurité intelligents (serrures, caméras, etc.)

Industriel / SCADA

Dispositifs IoT

Station de charge

de voiture éléctrique

Questions Fréquentes

Vous n’avez pas trouvé l’information que vous cherchiez ? Demandez directement à un expert.

Les tests d’intrusion l’IoT visent à identifier et à atténuer les failles de sécurité des appareils et systèmes IoT, afin de prévenir les cyberattaques et d’assurer la protection des données sensibles.

Ce processus implique l’évaluation du matériel, du micrologiciel, du réseau, des communications sans fil, des interfaces d’applications mobiles et web et des API en nuage de l’appareil IoT. Des professionnels qualifiés effectuent des tests et des analyses manuels afin d’identifier les vulnérabilités connues et inconnues.

Pour commencer, vous devrez donner accès à vos appareils IoT, à vos réseaux et à toute documentation pertinente. Notre équipe discutera de vos besoins spécifiques et adaptera le processus de test aux besoins de votre organisation.

Oui, vous devrez accorder à notre équipe l’accès et les autorisations nécessaires à vos appareils, réseaux et systèmes IoT afin de garantir une évaluation complète et précise. Dans la plupart des cas, il n’est pas nécessaire d’expédier physiquement l’appareil pour que nous puissions effectuer le test, mais si seul un test physique peut être effectué pour votre type d’appareil spécifique, toutes les exigences et tous les détails seront discutés avec votre équipe dans le cadre d’une réunion de l’équipe de pré-lancement.

Oui, nos professionnels qualifiés ont l’expérience des tests d’une large gamme d’appareils et de systèmes IoT, y compris ceux avec des protocoles personnalisés et des technologies propriétaires.

Les test d’intrusion IoT sont un élément essentiel d’une stratégie globale de cybersécurité, plus particulièrement pour les appareils et produits critiques. Il permet d’identifier et de remédier aux vulnérabilités des appareils IoT, réduisant ainsi le risque de cyberattaques et offrant à vos utilisateurs un environnement sûr et privé pour le partage de données sensibles.

La durée du test dépend de la complexité du dispositif intelligent et de la portée de l’évaluation. En règle générale, il faut compter de quelques jours à trois semaines.